WSUS Installation Teil 1

WSUS Installation Teil 2

WSUS Installation Teil 3

Im letzten Teil zum Thema WSUS beschäftigen wir uns mit der automatischen Freigabe von Updates und den Möglichkeiten der Kommandozeile rund um den WSUS. Dieser Aspekt wurde mir von einem meiner geschätzten Kollegen (MK) mit auf den Weg gegeben.

Für mich gibt es gegenwärtig nur eine sinnvolle Anwendung für die automatische Freigabe von Updates. Das betrifft die Definitionsdateien für Windows Defender. Der Windows Defender als Dreigabe zu Windows 10 braucht den Vergleich zu den kostenpflichtigen anderen Anti-Virenprogramme mittlerweile nicht mehr zu scheuen. Daher wird er inzwischen bei vielen Firmen auch als einzige Lösung angeboten.

Über die anderen Updates möchte ich weiterhin eine gewisse Kontrolle haben und diese erst nach einigen Tagen an meine Gruppe „Pilotprojekt-Teilnehmer“ ausrollen. In der Gruppe „Pilotprojekt-Teilnehmer“ sind Rechner aus verschiedenen Bereichen der Firma, deren Benutzer nicht gleich in Panik verfallen, falls ein Update sich mit der Konstellation an ihrem PC nicht verträgt.

Konfiguration der Automatischen Genehmigung

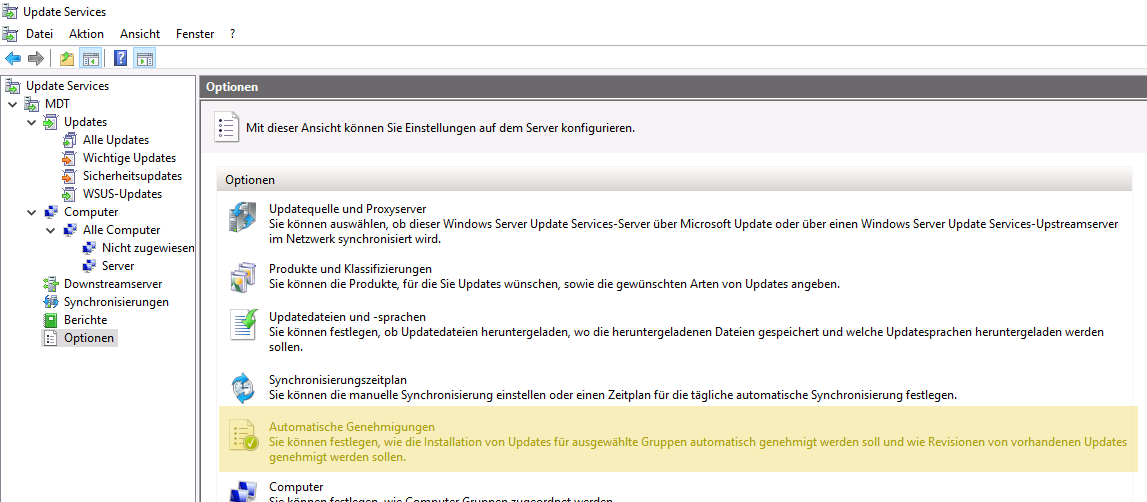

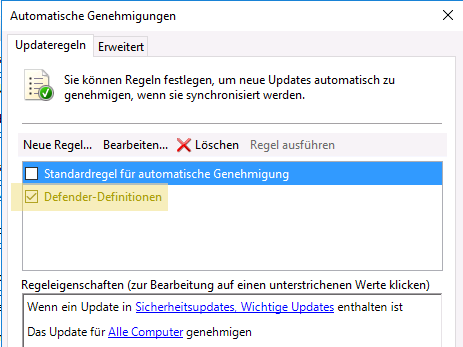

Die Einrichtung wird über den Assistenten unter dem „Optionen“-Knoten in der WSUS-Konsole durchgeführt.

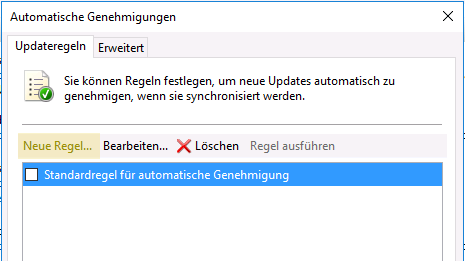

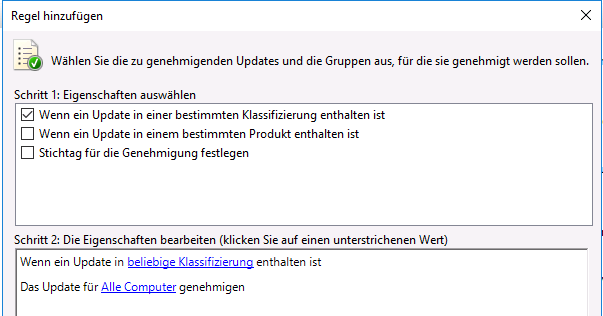

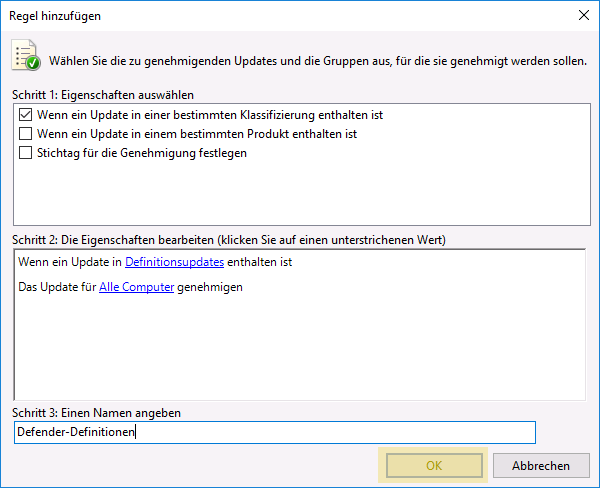

Wir erstellen eine „Neue Regel…“ und wählen als Kriterium die Zugehörigkeit zu einer bestimmten Klassifizierung.

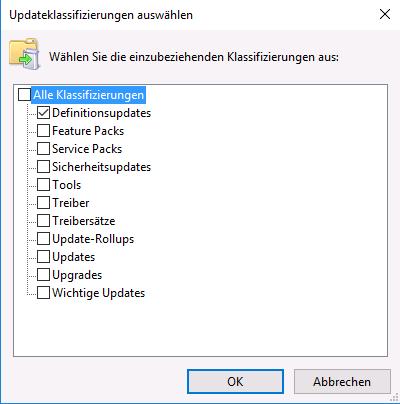

Die Klassifizierung ist „Definitionsupdates“.

Mit der Vergabe eines eindeutigen Namens schließen wir den Assistenten ab.

Zukünftig werden die Defender-Definitionen automatisch freigegeben und gemäß der Gruppenrichtlinien (siehe Teil 3) verteilt.

Änderungen bei der Kommandozeile

Manchmal ist man gewzungen ein paar Sachen über die Kommandozeile zu regeln. (Am liebsten vom Arbeitsplatz aus, denn ich bin diesbzgl. chronisch lauffaul.) Beispielsweise, wenn ein Client/ Server, aus welchen Gründen auch immer, die Kommunikation mit dem WSUS-Server einstellt. Vor Windows 10/ Windows 2016 Server liess sich das mit „wuauclt /detectnow“ und den anderen Optionen dieses Befehls korrigieren. Nun gibt es mit „usoclient.exe“ ein anderes Tool dafür. Die Suchoption ist „StartScan“. (Weitere Details und meine Quelle dafür findet ihr hier.)

Damit steht einer Automatisierung mit PowerShell-Remoting nichts mehr im Weg.